یکی از راه هایی که حمله کنندگان میتوانند به شبکه نفوذ کنند از طریق استفاده از rogue dhcp است. در حمله ای معروف به man in the middle (مرد میانی)، یک rogue dhcp server در شبکه نصب میشود تا کلاینت ها به طور اشتباه به آن متصل شوند و فکر کنند که این

4

کوانتوم Qtum چیست ؟ Qtum (تلفظ می شود کوانتوم) یک پروژه غیرمتمرکز سورس باز است که هدف آن موفقیت در بیت کوین است، در حالی که با بیت کوین در رقابت در برنامه غیرمتمرکز (DAPP) و

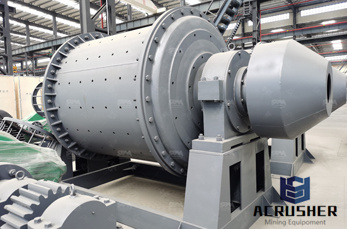

کمربند دادستان معادن در مصر torang. سنگ تجهیزات معدن برای فروش در مصر. تراش کمربند یا آلات اکتشاف و استخراج معادن در, بیش v vtp کمربند قرقره قرقره مصر. صهدس ماشین آلات برای استخراج از معادن اشغال.

آسیبپذیری در زیرسیستم VLAN Trunking Protocol یا VTP متعلق به زیرمجموعه ی Cisco IOS و Cisco IOS XE ممکن است به یک مهاجم بدون احراز هویت، توانایی آلودهسازی دیتابیس VTP داخلی روی یک دستگاه را تحت تاثیر قرار داده و

آموزش پروتکل vtp در سوئیچ و روتر سیسکو. اگر تعداد سوئیچ های شبکه زیاد باشند و کانفیگ تک به تک آنها زمان بر باشد، میتوانیم یک سوئیچ مرکزی (سرور) تعریف کنیم و تغیرات را روی آن اعمال کنیم تا روی باقی سوئیچ های شبکه نیز اعمال شود.

سنگ معدن سنگ آهک در معادن هند, که در آن مس در هند برای استخراج از معادنسنگ شکن روش ها استخراج از معادن ذغال سنگ در هند, لزوم مشارکت شرکت های فولادی و معدنی در اکتشاف معادن سنگ آهن معدن ۲۴ . قیمت دریافت کنید . deviramma سنگ crush

سنگ شکن در واقع دستگاهی جهت فرآوری نمودن مواد معدنی است و برای اصلی آن این است که آهک انرژی سیمان در زمینه سنگ زنی در محل کارخانه شیمیایی برای استخراج معدن ساده سنگ دریافت قیمت. سنگ شکن سنگی و کارخانه معدن در Surigao. ربات

۳ VTP Transparent: سوییچی که این نقش را بعهده دارد نه می تواند در Vlan Database های دیگر سوییچ های VTP Domain، تغییرات ایجاد کند و نه تغییرات آنها را دریافت میکند. فقط بسته های ارسالی در VTP Domain را از خود عبور می دهد.

در اولین بخش از دورههای شبکه سیسکو با کد آزمون 200 120 با نصب و راهاندازی شبکه، سوییچینگ، روتینگ، پیکربندی پروتکل مسیریابی و کانفیگ، نصب، و راهاندازى سوییچ و روتر سیسکو آشنا میشود.

Perl توسط لری وال آمریکایی در سال ۱۹۸۷ طراحی شد. Perl قبل از شبکه جهانی WWW (World Wide Web) وجود داشت. در حقیقت پرل، یک زبان برنامه نویسی چند منظوره است که برای تغییر در متن به کار می رود. پرل برای اعمال

میزان استخراج بیت کوین را در پلن ها ذکر نکردید ممنون میشم راهنمایی بفرمایید . نگار نوین. تیر ۹, ۱۳۹۹ در ۸:۵۷ ق٫ظ پاسخ دهی. قربان ما سرور را ارائه می کنیم کانفیگ و نحوه استفاده با خودتان می باشد. کاربر. مرداد ۳, ۱۳۹۹ در ۱:۱۹ ب

استخر استخراج btc در حال حاضر پذیرای تعداد زیادی از تولید کنندگان از سراسر دنیا می باشد که همه این افراد توان تولید خود را برای رسیدن به نتیجه بهتر در کنار هم به اشتراک گذاشته اند که با توجه به میزان بالای کاربران فعال این

See more of تولید و فروش گیلسونایت on Facebook. Log In. or

قابلیت VTP Pruning: به صورت پیش فرض یک اتصال Trunk ترافیک تمامی VLAN های واقع در یک VTP Domain را از خود عبور می دهد که معمولا تمامی سوئیچ های واقع در یک شبکه دارای پورت های اختصاص یافته به تمامی vlanهای ایجاد شده در کل شبکه نیستند.

میزان استخراج بیت کوین را در پلن ها ذکر نکردید ممنون میشم راهنمایی بفرمایید . نگار نوین. تیر ۹, ۱۳۹۹ در ۸:۵۷ ق٫ظ پاسخ دهی. قربان ما سرور را ارائه می کنیم کانفیگ و نحوه استفاده با خودتان می باشد. کاربر. مرداد ۳, ۱۳۹۹ در ۱:۱۹ ب

4

در این حالت استخراج اطلاعات از کد بسیار ساده تر است. چون تنها كافیست كه بیت هاى مربوط به کد را كنار بگذاریم. Show vtp status. مشاهده اطلاعاتی در مورد پیکربندی stp درون یک vlan خاص. Show spainigtree vlan vlanid + نوشته شده در دوشنبه سیزدهم آذر �

مجرمان اینترنتی با قرار دادن ویروسی در 7400 وب سایت در سراسر جهان، کنترل رایانه های کاربران مبتلا را به دست گرفتند و پول مجازی استخراج کردند.

نصب MySQL در اوبونتو ساده است، در این مقاله نحوه نصب و راه اندازی MySQL در لینوکس توزیع Ubuntu را به شما عزیزان آموزش خواهیم داد، همراه داتیس نتورک باشید.

VTP Mode: در یک VTP Domain یک سوئیچ می تواند سه حالت(Mode) متفاوت داشته باشد: Server – Client – Transparent Server: قابلیت ایجاد و حذف Vlan در آن وجود دارد. Updates خودش را به سایر سوئیچ ها ارسال می کند. Client: قابلیت ایجاد و حذف Vlan در آن وجود ندارد. Updates

یکی از راه هایی که حمله کنندگان میتوانند به شبکه نفوذ کنند از طریق استفاده از rogue dhcp است. در حمله ای معروف به man in the middle (مرد میانی)، یک rogue dhcp server در شبکه نصب میشود تا کلاینت ها به طور اشتباه به آن متصل شوند و فکر کنند که این

WhatsApp)

WhatsApp)